ドメイン名所有権の検証は、ドメイン名検証と呼ばれる。 この操作は、証明書を申請するときにSSL証明書にバインドするドメイン名を所有しているかどうかを検証します。 このトピックでは、ドメイン名の検証を完了する方法について説明します。

このタスクについて

ドメイン名の検証を完了するのに必要な時間は、申請する証明書の種類によって異なります。

- DV証明書

ドメイン検証済み (DV) 証明書を申請する場合 、コンソールで証明書申請を送信する前に、certificate Management Serviceコンソールでのプロンプトに従ってドメイン名の検証を完了する必要があります。

次の表に、Certificate Management Serviceでサポートされている検証方法と、各方法を使用するための前提条件を示します。

| 検証メソッド |

説明 |

前提条件 |

| 自動DNS検証 |

この方法を使用する場合、Certificate Management Serviceはドメイン名のDNSレコードを変更する権限を与えられます。 証明書管理サービスは、検証のためにドメイン名のDNSレコードにTXTレコードを自動的に追加します。

ドメイン名のDNSレコードを手動で変更する必要はありません。

認証局(CA)がTXTレコードを解決できることを確認した場合、検証は成功する。

|

証明書にバインドするドメイン名は、Alibaba Cloudに登録されているドメイン名である必要があります。 登録は、証明書申請書の提出に使用するAlibaba Cloudアカウントによって実行する必要があります。

現在のAlibaba Cloudアカウントで登録されているドメイン名は、以下のページで確認できます。 ドメイン名Alibaba Cloud Domains console.

|

| 手動DNS検証 |

この方法を使用する場合は、ドメイン名のDNSレコードを手動で変更する必要があります。 検証のために、ドメイン名のDNSレコードにTXTレコードを手動で追加する必要があります。

TXTレコードが解決可能であることをCAが検証した場合、検証は成功である。

|

ドメイン名はサードパーティのプラットフォームに登録されています。 ドメイン名のDNSレコードを変更する権限が必要です。 この状況では、ドメイン名の管理権限が必要です。

|

| File verification |

この方法を使用する場合は、証明書管理サービスコンソールから独自の検証ファイルを手動でダウンロードし、webサーバーの指定された検証ディレクトリにファイルをアップロードする必要があります。

CAが、独自検証ファイルのディレクトリにアクセスできることを検証すると、検証は成功する。

|

|

- OVまたはEV証明書

組織検証済み (OV) または拡張検証 (EV) 証明書を申請する場合、証明書申請書を直接送信できます。 証明書申請書を送信し、CAからメールを受信したら、メールに記載されている検証手順に従ってドメイン名の検証を完了する必要があります。

DV証明書

Whenあなた申請DV証明書、 を次の手順を実行する必要があり完全なドメイン名検証ベース値にあなたのために指定domain verification Method。

自動または手動DNS検証

- にログインします。 次に、ドメイン名の検証ステップに進みます。

次のいずれかの方法を使用して、ドメイン名の検証ステップに進むことができます。

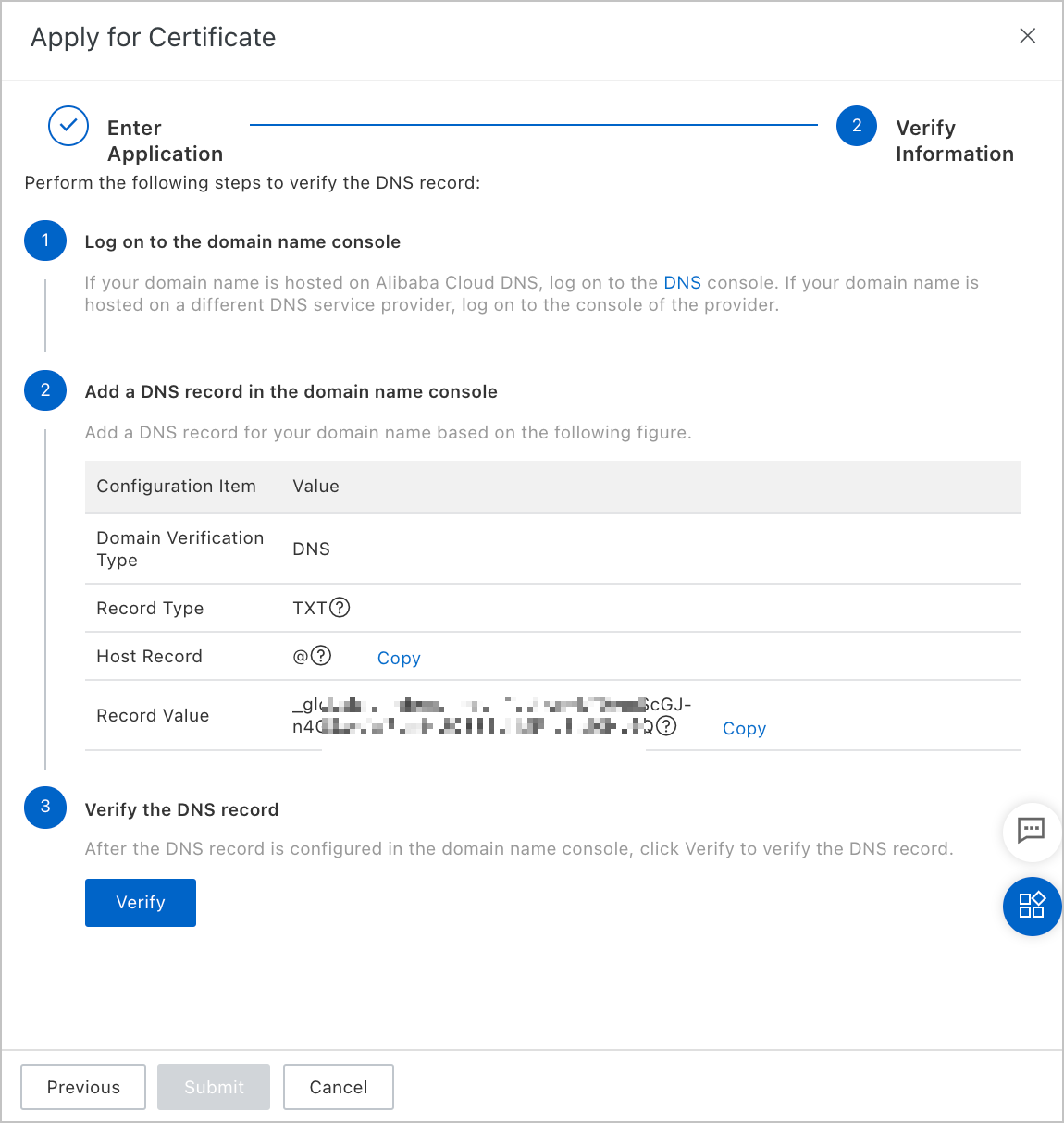

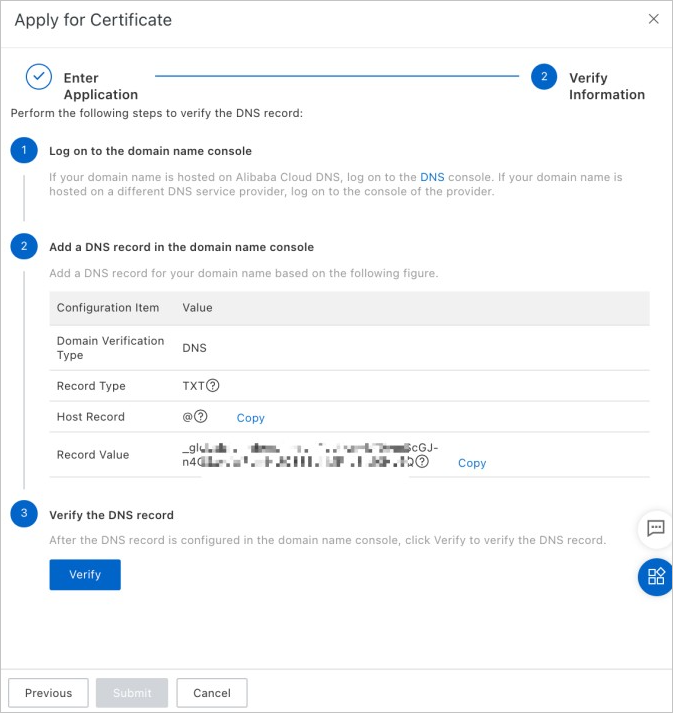

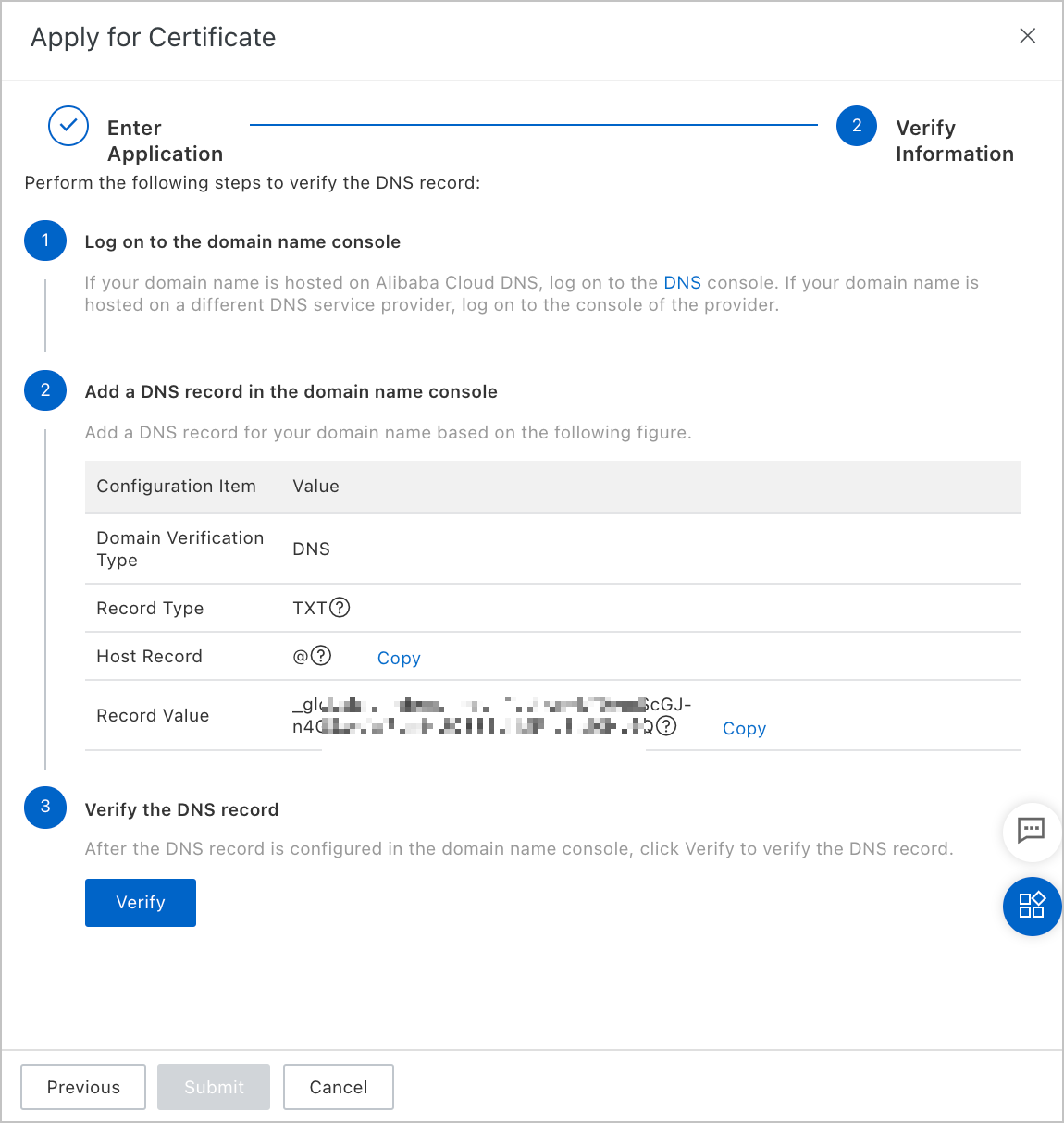

- DV証明書の申請を送信します。 アプリケーション情報を指定すると、ドメイン名の検証ステップが表示されます。

- 証明書リストで、[保留中の検証] 状態のDV証明書を見つけ、[操作] 列の [検証] をクリックします。 次に、システムはドメイン名検証ステップを表示します。

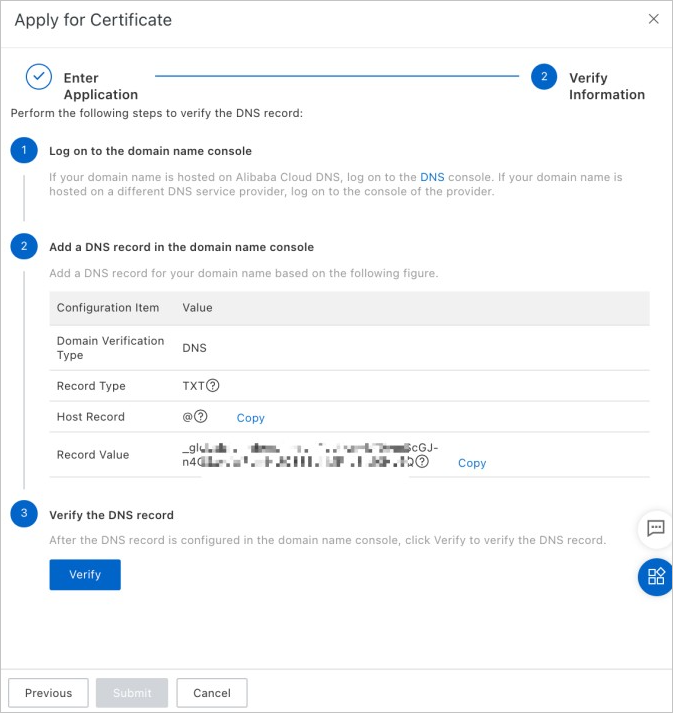

- [アプリケーションの入力] で [ドメイン検証方法] を [自動DNS検証] に設定した場合、[検証] をクリックします。 If you set Domain Verification Method to Manual DNS Verification in the Enter Application step, add a TXT record to the DNS records of the domain name and click Verify. You can add the TXT record based on the information displayed in the Verify Information step.

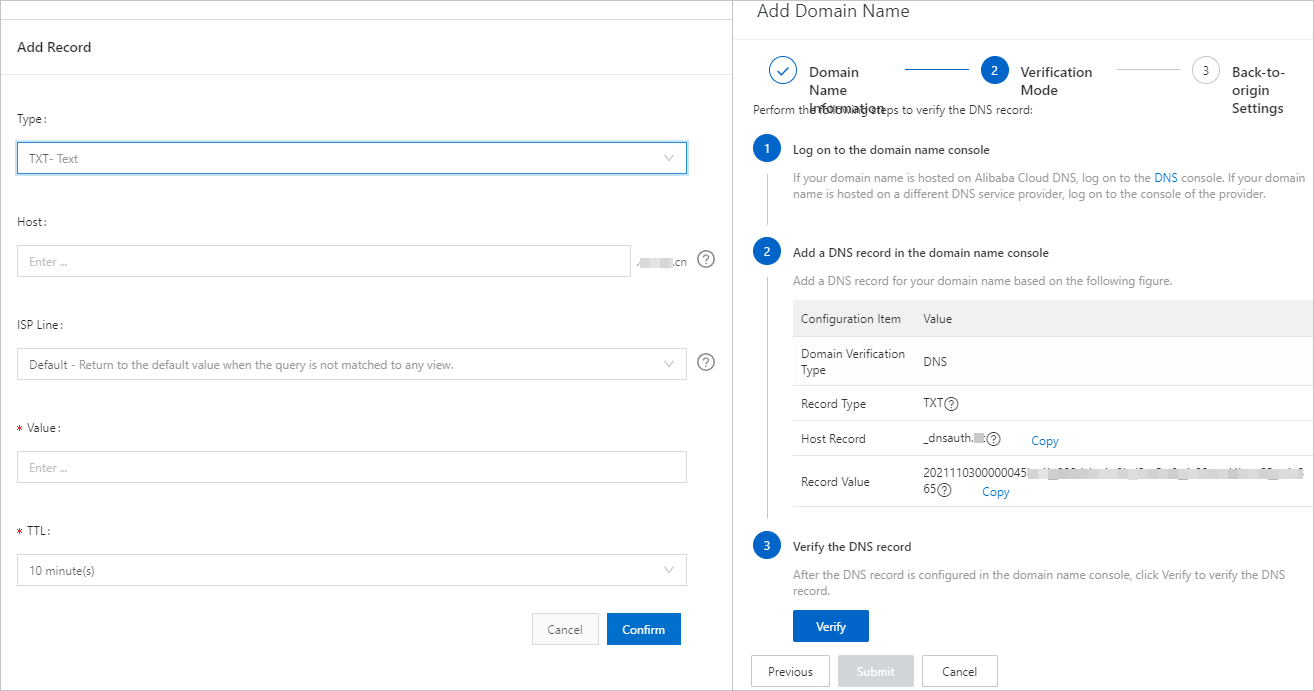

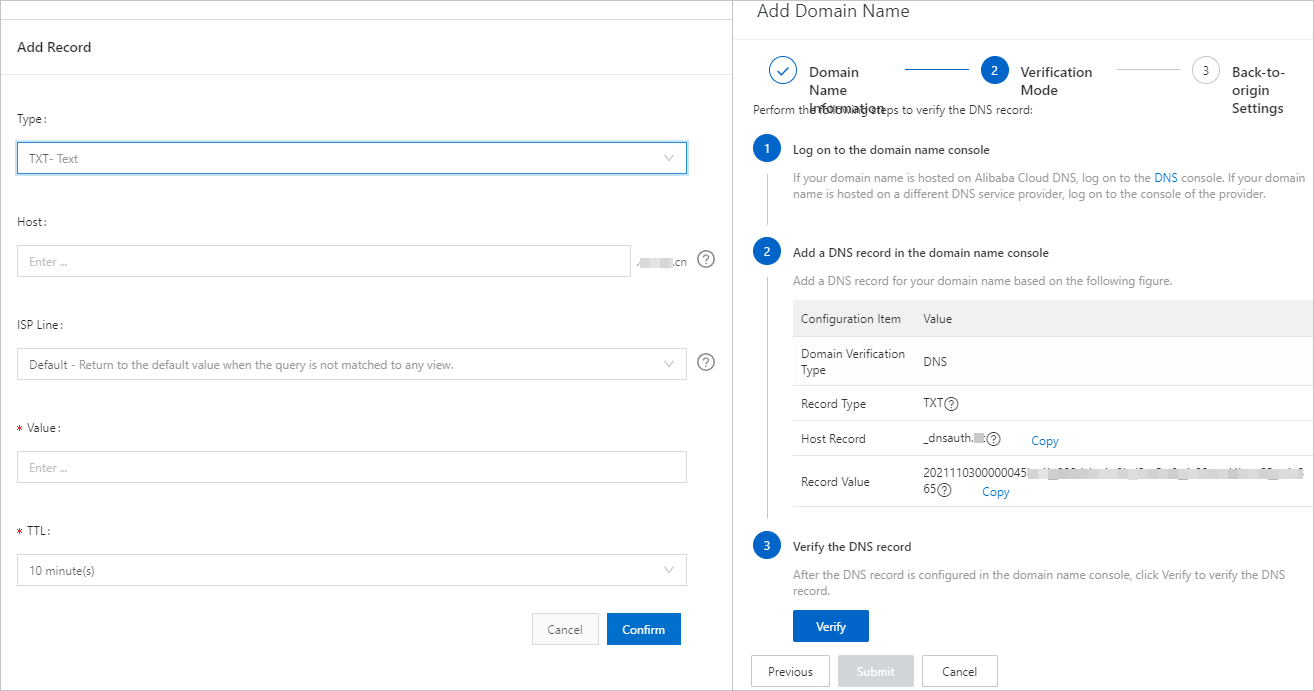

次の例では、Alibaba Cloud DNSを使用して、ドメイン名のDNSレコードにTXTレコードを追加する方法を示します。

注 ドメイン名がサードパーティプラットフォームに登録されている場合は、プラットフォームのシステムにログインし、ドメイン名のDNSレコードにTXTレコードを追加します。

- Alibaba Cloud DNS コンソールにログインします。

- [DNSの管理] ページで、TXTレコードを追加するドメイン名をクリックします。

- [DNS 設定] ページで、[レコードの追加] をクリックします。

- [レコードの追加] パネルで、Certificate Management Serviceコンソールの [情報の確認] 手順に従って、指定したTXTレコードを追加します。 次に、[確認] をクリックします。

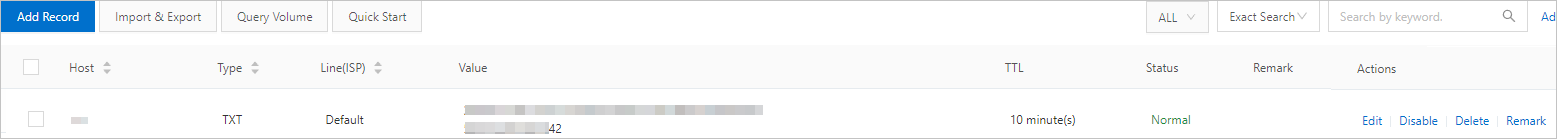

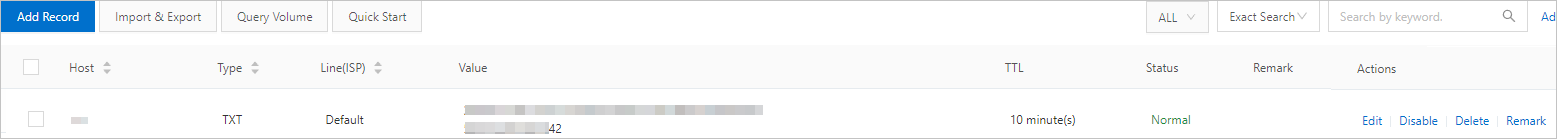

TXTレコードが追加されると、TXTレコードがレコードリストに表示されます。 デフォルトでは、TXTレコードは有効になり、

Statusの値は

Normalです。

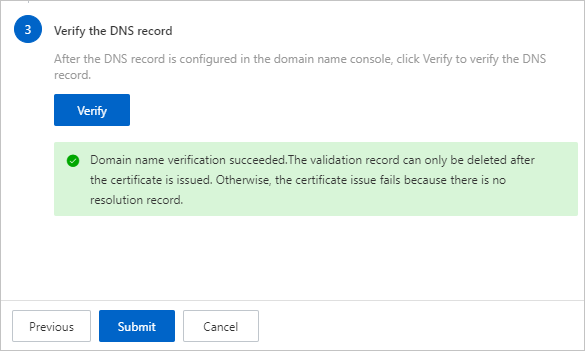

TXTレコードを追加したら、Certificate Management Serviceコンソールに戻り、[情報の検証] ステップで [検証] をクリックします。

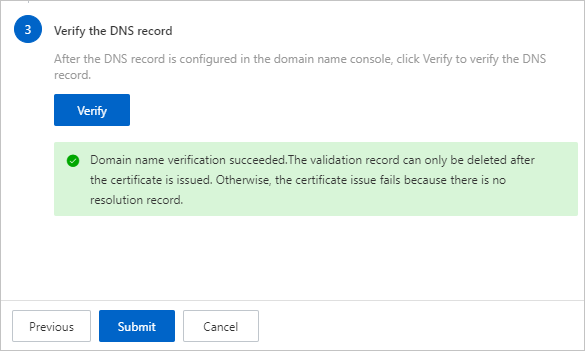

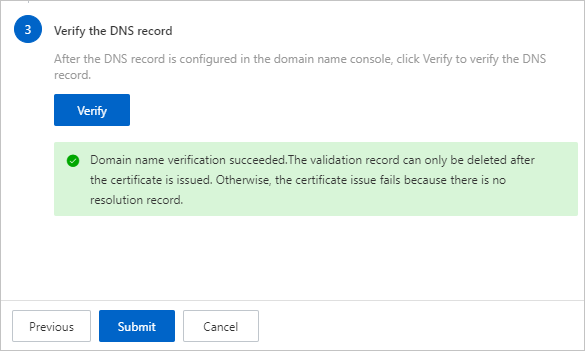

- 検証が成功したら、[送信] をクリックします。

検証に失敗した場合は、ページを更新して検証を再度実行します。

- CAが証明書アプリケーションを確認するのを待ちます。

CAは、CAが証明書申請を承認した後にのみ、証明書を発行します。 証明書リストでは、発行した証明書を送信または取得する証明書アプリケーションの進行状況を表示できます。

証明書申請が拒否された場合は、証明書リストに記載されている手順に従って問題のトラブルシューティングを行う必要があります。

- 証明書の発行後、ステップ2で追加したTXTレコードを削除します。

重要 自動DNS検証が選択されている場合、証明書管理サービスはドメイン名のDNSレコードにTXTレコードを自動的に追加します。 ただし、証明書管理サービスは、証明書の発行後にTXTレコードを自動的に削除しません。

証明書の発行後、TXTレコードを手動で削除することをお勧めします。

ファイル検証

- にログインします。 次に、ドメイン名の検証ステップに進みます。

次のいずれかの方法を使用して、ドメイン名の検証ステップに進むことができます。

- DV証明書の申請を送信します。 アプリケーション情報を指定すると、ドメイン名の検証ステップが表示されます。

- 証明書リストで、[保留中の検証] 状態のDV証明書を見つけ、[操作] 列の [検証] をクリックします。 次に、システムはドメイン名検証ステップを表示します。

- [アプリケーションの入力] で [ドメイン検証方法] を [ファイル検証] に設定した場合は、[情報の検証] の手順に従って、という名前の検証ディレクトリを作成します。サーバー上のwebアプリケーションのルートディレクトリにある既知の /pki-validationを入力し、一意の検証ファイルfileauth.txtを検証ディレクトリにアップロードします。

上記の設定が完了したら、ブラウザで

https://<yourdomain>.com/.well-known/pki-validation/fileauth.txtまたは

http://<yourdomain>.com/.well-known/pki-validation/fileauth.txtを入力して、一意の検証ファイルにアクセスします。 一意の検証ファイルにアクセスできる場合、検証は成功です。

設定を実行する手順は、サーバーのオペレーティングシステムとwebアプリケーションのディレクトリ構造によって異なります。 次の例では、Linux Elastic Compute

Service (ECS) インスタンスにインストールされているNGINXを使用して、一意の検証ファイルをアップロードしてドメイン名の所有権を検証する方法を示します。

注 サーバー管理者に助けを求めることを推奨します。

- [一意の確認ファイル] をクリックして、パッケージをコンピューターにダウンロードし、解凍します。

ZIPパッケージがダウンロードされます。 パッケージの解凍後、一意の検証ファイル

fileauth.txtを取得できます。 このファイルは、ダウンロード後3日間のみ有効です。 3日以内にファイル認証が完了しなかった場合は、再度固有の認証ファイルをダウンロードする必要があります。

重要 一意検証ファイルを抽出した後は、ファイルに対して操作を行わないでください。 例えば、ファイルを開いたり、編集したり、名前を変更したりしないでください。

- サーバーに接続します。

- 次のコマンドを実行して、という名前の検証ディレクトリを作成します。サーバー上のwebアプリケーションのルートディレクトリにある既知の /pki-validation/ 。 NGINXのデフォルトのルートディレクトリはvar/www/html/ です。

cd /var/www/html

mkdir よく知られている

cd. よく知られている

mkdir pki-validation

cd pki-検証

- Cloud Assistantを使用して、一意の検証ファイルfileauth.txtを検証ディレクトリvar/www/html/.well-known/pki-validation/ にアップロードします。

- 次のコマンドを実行して、一意の検証ファイルが検証ディレクトリにアップロードされているかどうかを確認します。

ls

コマンド出力にfileauth.txtが含まれている場合、一意の検証ファイルが検証ディレクトリにアップロードされます。

- [確認] をクリックします。

CAは、

https://<yourdomain>.com/.well-known/pki-validation/fileauth.txtと

http://<yourdomain>.com/.well-known/pki-validation/fileauth.txtにアクセスして、一意の検証ファイルが正しく設定されているかどうかを検証します。 上記のURLにアクセスできる場合、検証は成功です。

重要 ドメイン名でHTTPSサービスが有効になっている場合は、前述のHTTPS URLにアクセスでき、証明書が信頼されていることを確認してください。 それ以外の場合は、認証が影響を受けないように、ドメイン名のHTTPSサービスを一時的に無効にすることをお勧めします。

- 検証が成功したら、[送信] をクリックします。

検証に失敗した場合は、ページを更新して検証を再度実行します。

- CAが証明書アプリケーションを確認するのを待ちます。

CAは、CAが証明書申請を承認した後にのみ、証明書を発行します。 証明書リストでは、発行した証明書を送信または取得する証明書アプリケーションの進行状況を表示できます。

証明書申請が拒否された場合は、証明書リストに記載されている手順に従って問題のトラブルシューティングを行う必要があります。

- 証明書の発行後、ステップ2でアップロードした一意の検証ファイルを削除します。

OVまたはEV証明書

証明書管理サービスコンソールでOV証明書またはEV証明書の証明書申請書を送信すると、CAは1営業日以内に証明書を申請したときに指定したアドレスにメールを送信します。

実際の時間は、CAの位置に基づいて変化する。 休日にメールは送信されません。 CAから送信された電子メールのメールボックスをタイムリーに確認する必要があります。 メールを受信したら、メールの手順に基づいてドメイン名の検証を完了する必要があります。

検証中に問題が発生した場合は、メールに返信するか、テクニカルサポートのを送信してください。